一、Security Command Center 是什麼?有哪些基本的功能?

Security Command Center 簡稱 SCC,就是資訊安全指揮中心,

是 GCP 的資安和風險管理平台,提供各方面的安全分析和威脅偵測,

就像是給你的雲端環境請了一組資安保全團隊,

24小時不間斷幫助你保護雲端上的系統和資料。

它包含了 Standard、Premium 和 Enterprise 三種版本,

可以針對企業的規模大小和需求,提供不同程度的保護。

這裡先介紹從 Console 上可以看到的各個功能視圖 (View)。

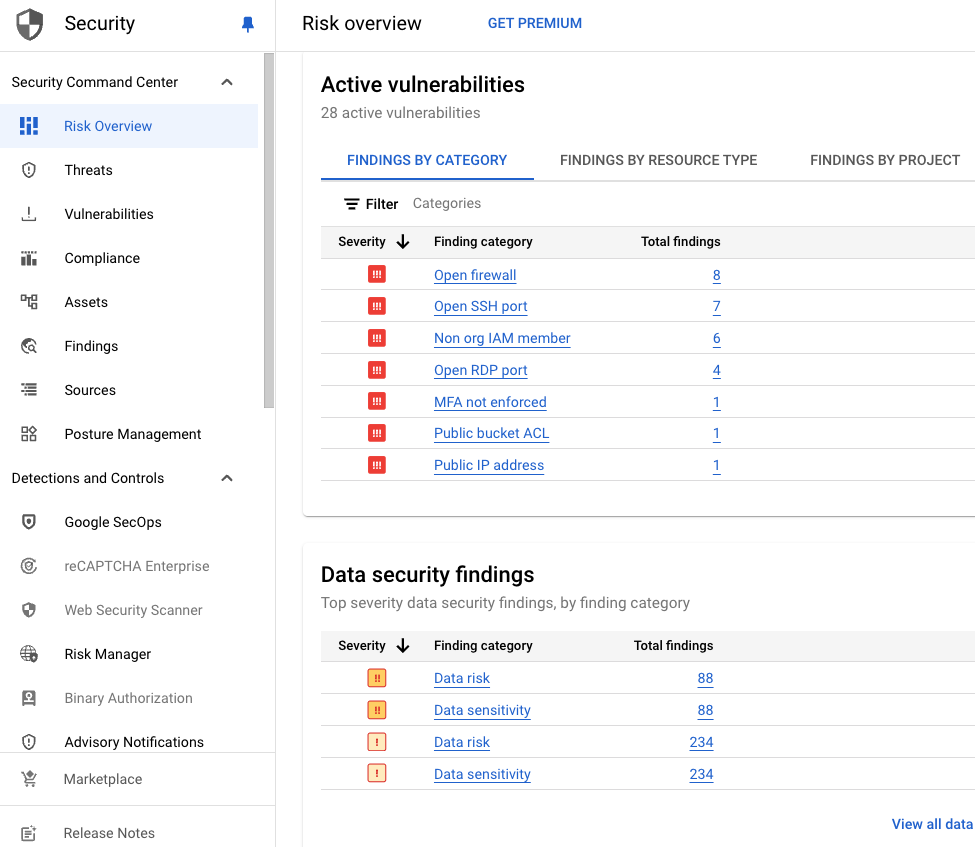

1. Risk Overview

不管你使用什麼版本,SCC 都能夠快速地把各種威脅分門別類,

並且總結起來,呈現在首頁的 Risk Overview,

並且會依照嚴重程度排序,讓你可以優先解決最嚴重的威脅和弱點。

隨著 SCC 版本的提升,可以收集到的威脅種類也會更多。

截圖自 GCP Console

2. Vulnerabilities View

可以看到詳細的弱點清單,牽涉到的相關法規,和建議的解決方法。

截圖自 GCP Console

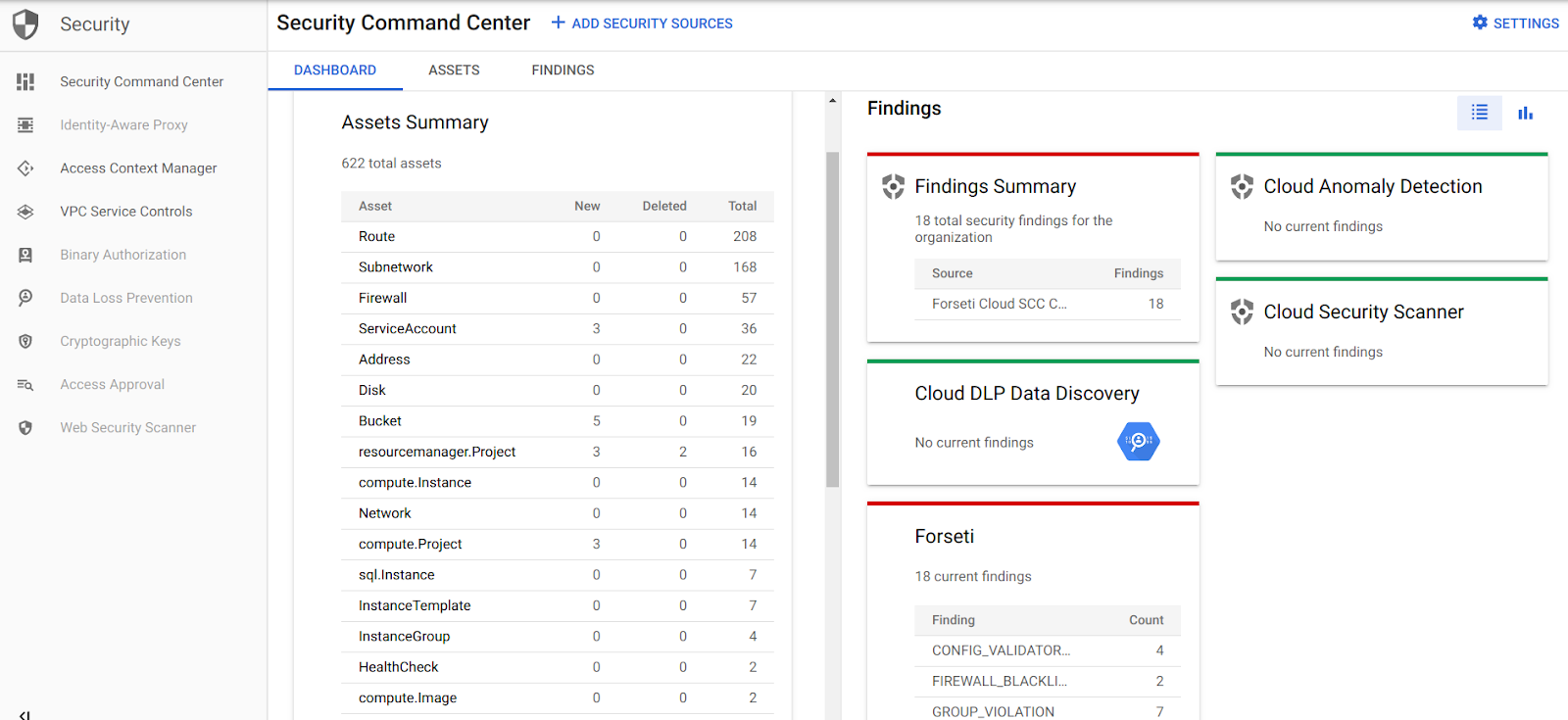

3. Assets View

在這裡能夠看到所有建立的資源,例如 BigQuery Table、Subnet、防火牆和 Service Account 等等,

也能看到各個資源所屬的專案,以及資源建立的位置。

方便讓你定期進來盤點,如果擔心自己建立過什麼東西,被閒置或濫用的話,來這裡一定能夠找到。

截圖自 GCP Console

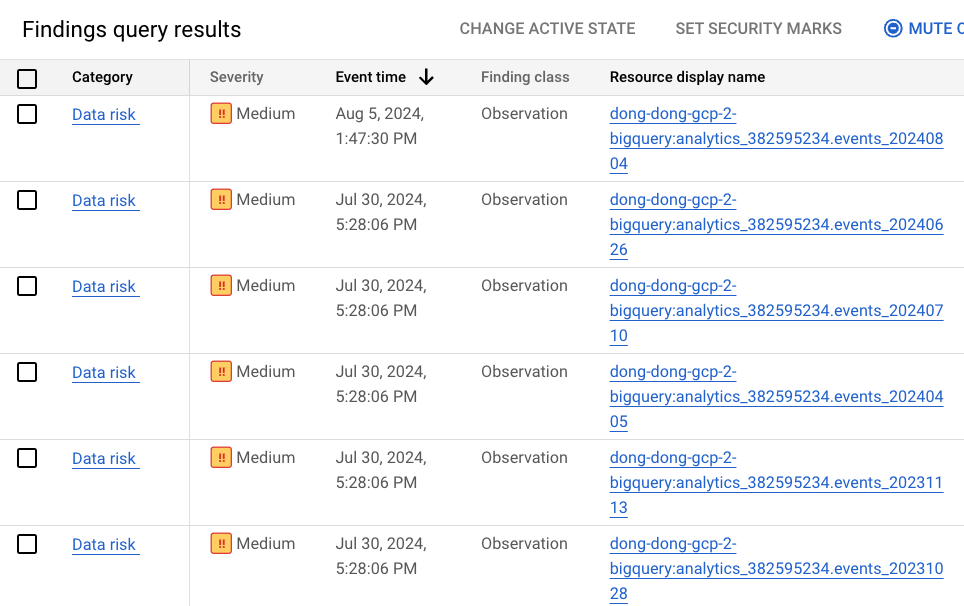

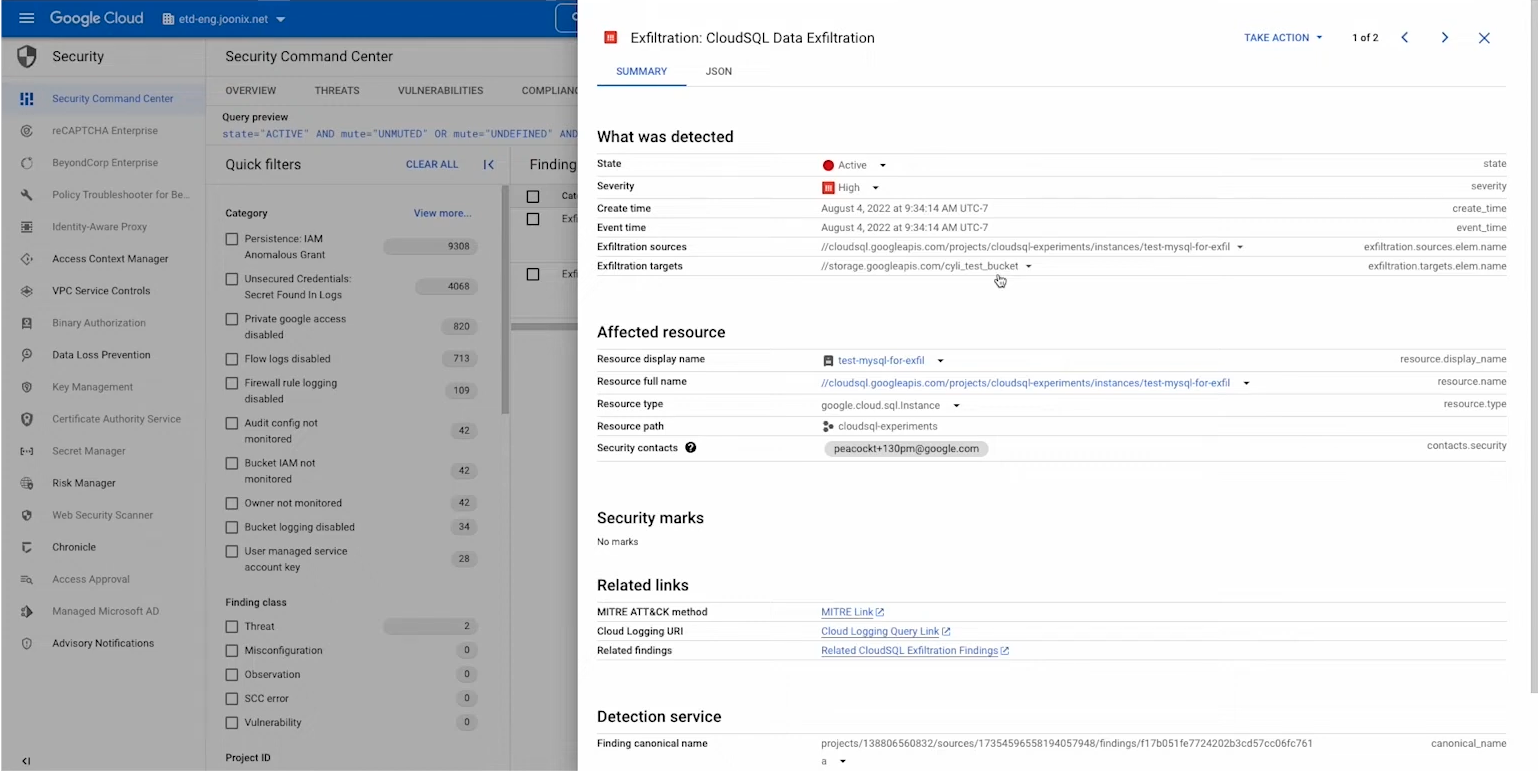

4. Findings View

Findings 可以把所有發現到的威脅,用各種過濾器或查詢條件,讓你快速找到要處理的部分,

因為它能夠全部顯示,撈出來的資料量非常大,

所以它也提供 Mute 功能,你可以建立 Mute Rule 去過濾掉不想看到的東西,方便你查找到真正重要的威脅。

截圖自 GCP Console

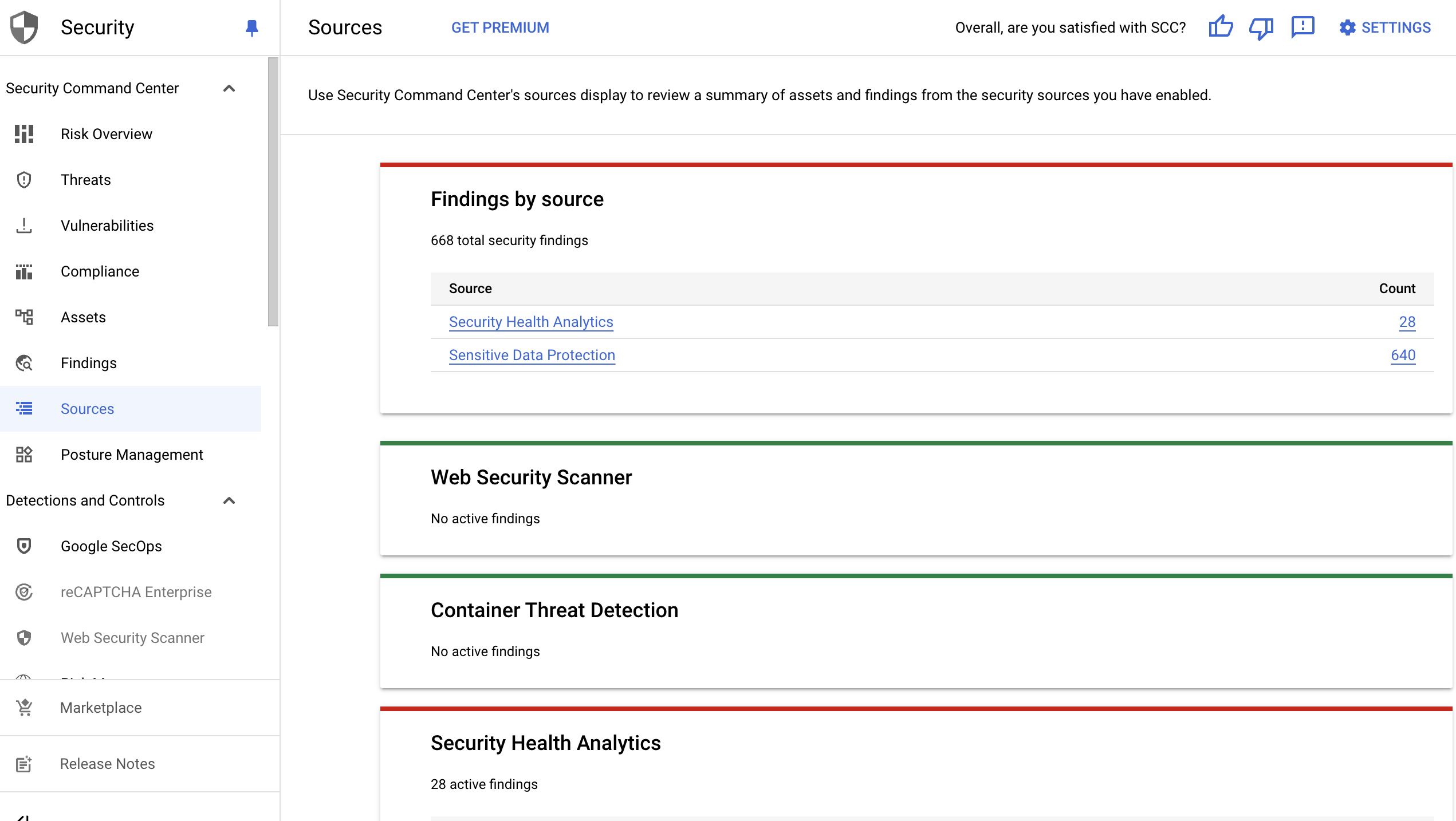

5. Sources View

Sources 和 Risk Overview 有點像,就是把所有偵測的威脅,

依照不同功能總結呈現在這裡。

例如你要查看容器或 GKE 的威脅,

可以直接去點擊相對應的資訊卡,查看到該功能發現的威脅細節。

截圖自 GCP Console

而 Threats、Compliance 和 Posture Management 都是 SCC Preimum 以上版本才有提供,

以下分述各別版本會逐一提到。

二、SCC Standard 版本功能介紹

1. Security Health Analytics

提供漏洞的掃描,可以自動偵測你在 GCP 環境中最嚴重的漏洞和錯誤設定,常見的掃描結果包含:

(1) 啟用舊版的授權方式

(2) MFA (Multi-Factor Authentication) 多因子驗證未執行

(3) IAM 裡有「不在網域內」的成員,例如有人使用個人的 Gmail,或是授權給外部人員

(4) 完全開放的防火牆規則

(5) 完全公開的 Cloud Storage Bucket

(6) 完全公開的虛擬機器 Image

(7) 完全公開的 BigQuery Dataset

(8) 對外的 IP 位址

(9) 對外的 Cloud SQL 主機

(10) 網站沒有強制執行 SSL 加密

而掃描的結果會自動呈現在 Vulnerabilities,它還會告訴你某個漏洞是否違反了國際標準,

並提供解決的建議,幫助你合規,是非常貼心的功能。

截圖自 GCP Console

你會看到有些設定被判斷為漏洞,因為它的檢測結果是基於 GCP 自己的標準,

例如你可能有一個網站就是要對全世界服務的,

那你防火牆的 HTTPS Port 自然會完全公開,

圖片或影片也會來自完全公開的 Bucket,甚至也會有一個對外的 IP 位址。

所以當你看到太多警告,不用太過擔心,真正的漏洞沒有想像中那麼多。

2. Web Security Scanner

GCP 對於部署應用程式的平台,

包含 App Engine、Compute Engine、GKE,皆提供弱點掃描,

它會爬行 (Crawling) 你的網站,從首頁開始延伸到的相關連結,

執行各種輸入和事件處理,藉此偵測應用程式的弱點。

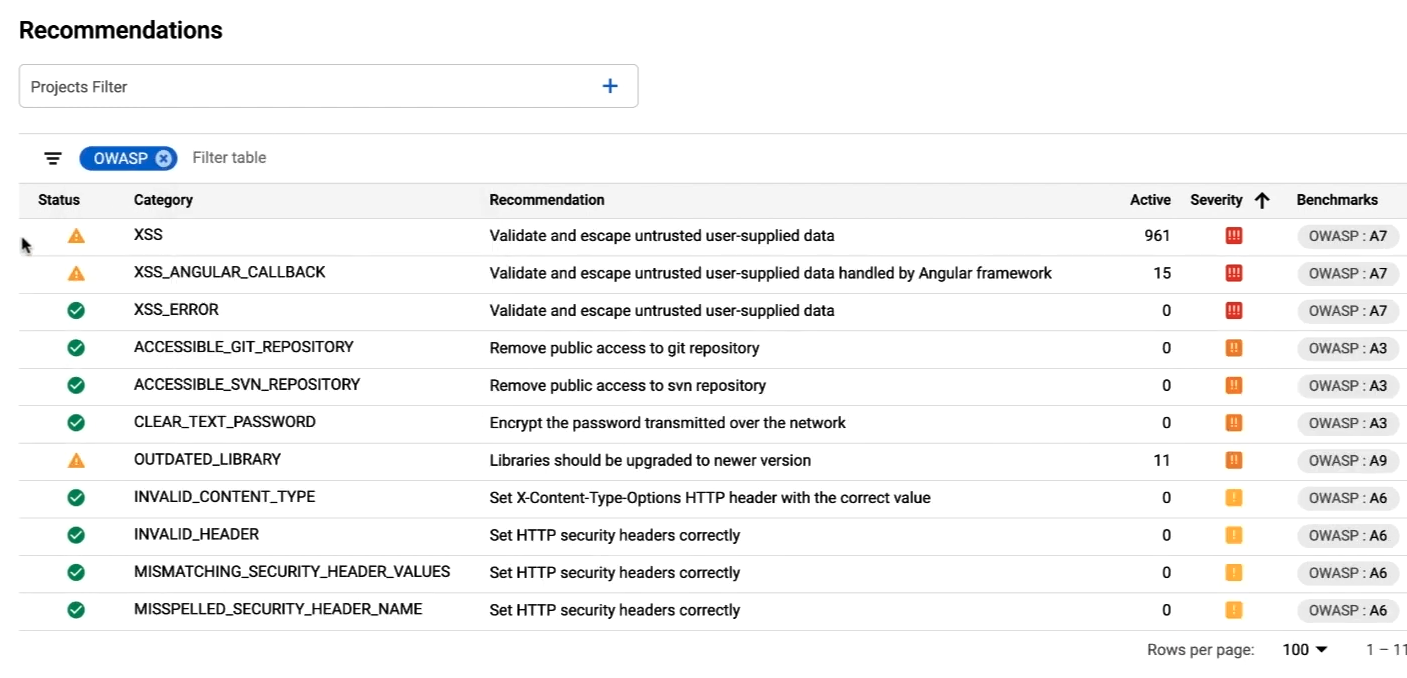

尤其知名的 OWASP (Open Web Application Security Project) 資安組織公佈的威脅,

像是 A02 的明碼傳送密碼、A03 的 SQL injection和 XSS (Cross-Site Scripting) 攻擊,都可能掃描出來。

在 SCC Standard 版本裡,你可以執行手動的掃描排程,只要提供 IP 或網址就可以開始掃描,

也可以自訂多個參數來做更客製化的掃描,讓掃描的廣度和深度更為全面。

但是要注意,必須是專案內的應用程式才能掃描,以及要用公開的 IP 或網址才能掃描得到。

當你掃描完後,你可以在 Vulnerabilities 頁面看到像這樣的結果:

截圖自 GCP Demo 影片

能依照漏洞的狀態、類別、數量、嚴重程度和合規的部分來排序,

讓你可以依照順序來改善應用程式的漏洞。

3.Security Command Center errors

Security Command Center errors 主要用來幫你偵測 SCC 是否有任何設定錯誤的地方,

因為這些錯誤會導致 SCC 無法正常運作,它會產生錯誤訊息來提示你。

例如 API 尚未啟用、容器威脅偵測的 Image 拉不出來、

Cloud Logging 的記錄無法匯出到 SCC、專案被 Service Control 保護,

導致 SCC 無法進入等等。

針對各種錯誤,GCP 也提供修復 SCC 問題的官方文件,讓你可以快速解決。

4.Continuous Exports

這個功能可以自動把新發現的威脅匯出到 Pub/Sub,

Pub/Sub 是一種無伺服器器的訊息佇列功能,

可以將匯出的資料暫存,然後再由其他應用程式做後續的處理和分析。

5.從下列功能發現到的弱點或威脅,統一呈現在 SCC:

(1) Sensitive Data Protection 敏感資料保護

偵測到的敏感資料,包含個人身份資訊或信用卡號碼等,會呈現在 Risk Overview 或 Findings。

截圖自 GCP Console

(2) Google Cloud Armor

偵測到攻擊事件,或是流量觸發到安全規則,例如流量是從封鎖的 IP 或國家進來。

(3) Anomaly Detection 異常檢測

異常檢測是內建的功能,它能夠自動偵測 GCP 專案或虛擬機器中的安全異常,例如憑證洩漏。

要注意如果你是在專案層級啟用 SCC 的話,就不支援這個功能,要在機構層級啟用才有。

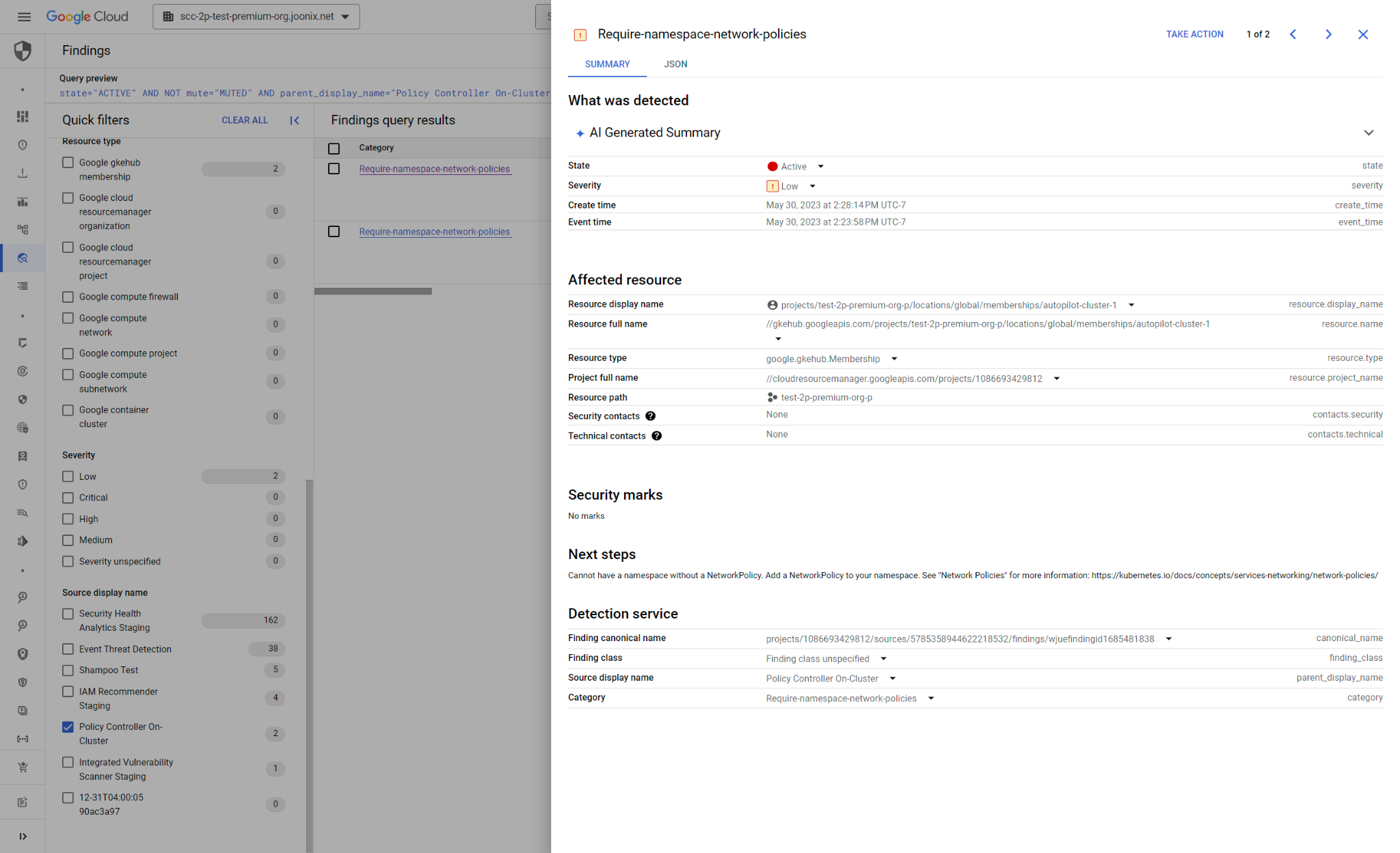

(4) Policy Controller 政策控制器

Policy Controller 可以幫助你確保你的 GKE 和 運行的應用程式是安全且合規的。

它可以設置一些規則,就像是護欄一樣,讓你的系統不會違反規則。

而這些規則可以幫助你遵守最佳實務 Best Practice、保證安全性,並且符合各種規定。

它是基於一個叫做 Open Policy Agent Gatekeeper 的開源專案,但是已經完全整合到 GCP 中了。

它有一個內建的儀表板,讓你可以很容易地看到系統的狀態。

資料來源:擷圖自 GCP 官網

它還提供了很多現成的 Policy,例如 CIS GKE Benchmark v1.5、

NIST SP 800-190 和 PCI-DSS v4.0 等等,你可以直接使用。

如果現有的 Policy 不夠用,你還可以自己寫新的 Policy。

不過要注意,你需要有 Google Kubernetes Engine (GKE) Enterprise 版本的才能使用。

6.呈現 GKE Security Posture Dashboard (安全態勢儀表板) 發現的威脅

GKE Security Posture Dashboard 能自動檢查安全漏洞,

用圖表讓你一目了然,查看 GKE 目前是否有設定錯誤、

容器作業系統和程式語言套件的漏洞等等,然後告訴你該怎麼改進。

資料來源: GCP 官網

而 SCC 整合此功能,可以把相關的漏洞呈現在 Findings 中。

資料來源: GCP 官網

7.整合 BigQuery,能夠把發現的威脅匯出到 BigQuery 執行進一步的分析。

8.整合 Forseti Security

這是 GCP 開源的工具組,它可以收集所謂的資產 (Asset) 清單,產生合規性報告,

並且和 SIEM (Security Information and Event Management) 整合,

可以將掃描結果發送到 SCC,並且 Forseti 生成的警報 (Notification) 也可以被轉發到 SCC,

讓你可以從 SCC 看到兩邊的資訊。

資料來源: GCP 官網

9.Sensitive Actions Service 敏感操作服務

Sensitive Actions Service 也是內建就會執行的服務,可以偵測 GCP 環境中,

什麼時候執行那些會對企業造成傷害的操作。

它會自動監視所有 Admin Activity Audit Log 中的敏感操作,

這種 Audit Log 永遠都是保持開啟的,因此不需要特別啟用或設定。

當 Sensitive Actions Service 偵測到 Google 帳戶執行的敏感操作時,

它會將結果寫入 SCC,和 Cloud Logging。

通常 Sensitive Actions Service 偵測到並不代表威脅,因為它們是合法的使用者基於合法目的而採取的行為,

所以這個服務無法確定這些動作是否合法,你需要調查這個結果才能判定它們是不是威脅。

10.如果 SCC 在機構層級啟用,你可以在 Org、Folder、Project Level 授權 SCC 的使用者角色。

11.Data Residency Controls 資料駐留控制

Data Residency Controls 是一種規定,它限制了 SCC 的資料只能存放和處理在特定的地方。

包含 Findings (發現到的威脅)、Mute Rules 靜音規則 (用來忽略不重要訊息的設定)、

Continuous Exports (威脅資訊匯出) 和 BigQuery Export。

這些資料只能存放在 SCC 支援的幾個特定區域裡,這些區域其實不是一個單一地點,

而是分佈在幾個相鄰國家或地區的資料中心。

這是為了遵守一些國家或地區的法規,確保敏感資料不會被存放在不允許的地方。

三、Premium 版本功能介紹

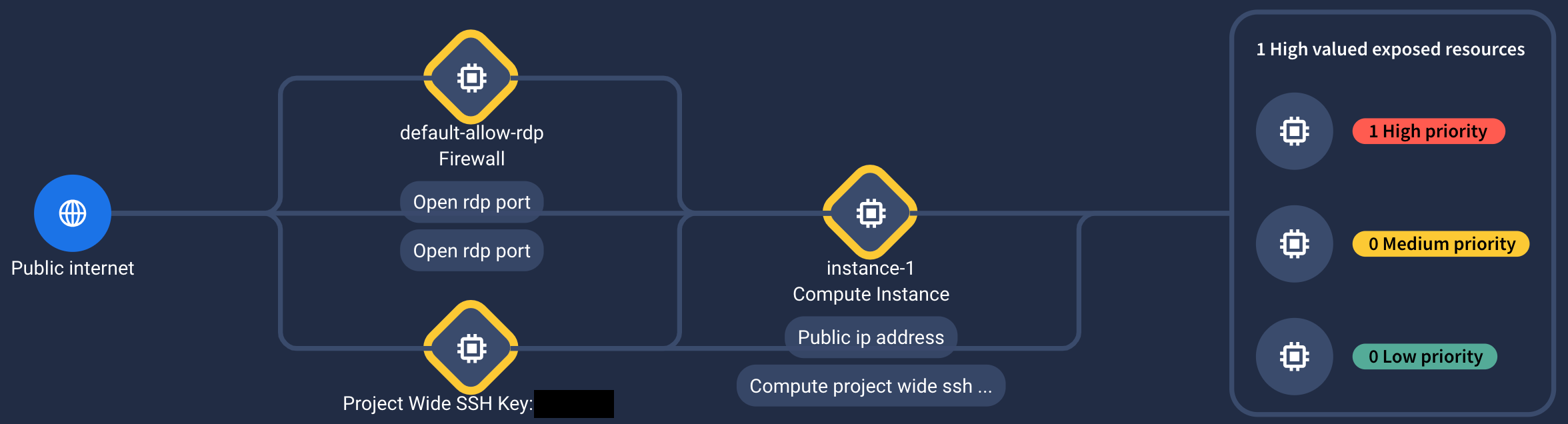

1. Attack Path Simulations 攻擊路徑模擬

SCC 會針對 GCP 環境進行攻擊路徑模擬,以找出所有可能的攻擊路徑,並計算攻擊暴露分數。

首先它會根據你的 GCP 環境自動生成一個模型,以圖形方式呈現。

接下來開始模擬攻擊,最多每天運做 4 次 (每 6 小時 1 次),

若組織規模增大,模擬時間會變成,但至少每天運行一次。

根據模擬攻擊的結果,會針對 GCP 資源和相關問題分配一個攻擊暴露分數,並視覺化潛在攻擊的路徑。

可以幫助企業發現安全漏洞,並採取相關措施來加強防禦。

資料來源: GCP 官網

2. 根據 Mandiant 的評估結果優先處理最重要的漏洞

Mandiant 會評估系統中的安全漏洞,並建議最需要先修復的問題。

你會在 SCC 中看到 「Top CVE findings」 區塊,依照漏洞被利用的機率和損害來排序。

你可以在 Findings 用 CVE 編號來查詢相關漏洞。

3. 事件威脅偵測 Event Threat Detection

Event Threat Detection 可以比對 Cloud Logging 裡的 Log 和 Google 所開發的已知的危害指標

(Indicators Of Compromise;簡稱 IoC),比對完會提供發現到的威脅,

例如惡意軟體、加密貨幣挖礦和資料外洩,完整的威脅可以參考 Event Threat Detection rules。

如果你在 Organization Level 啟用 SCC,它也可以監控 Google Workspace 的 Log,

追蹤使用者登入網域的情況,還有在 GWS 管理控制台操作的記錄。

當偵測到威脅時,它會將結果寫入 SCC 和 Cloud Logging,

就代表你可以把 Log 匯出到其他地方,再做進一步的處理。

你也可以參考這篇文章,建立自訂的威脅偵測器。

截圖自 GCP Demo 影片

4. 容器威脅偵測 Container Threat Detection

Container Threat Detection 會收集在一個容器裡面,核心和執行中的 bash 腳本的底層行為。

當系統偵測到可疑事件時,首先它把事件資訊和容器的身份,透過 DaemonSet 程式傳給偵測服務來分析。

只要你開啟此功能,系統就會自動設定好收集事件資料。

偵測服務會分析這些事件,判斷是否有可疑的跡象。

對於執行的 bash 腳本,系統還會用自然語言處理 (NLP) 的方法來分析內容,看看有沒有惡意程式碼。

如果偵測服務發現了可疑事件,就會在 SCC 記錄一筆 Finding,你也可以選擇把記錄傳到 Cloud Logging。

截圖自 GCP Demo 影片

5. 政策智慧 Policy Intelligence

很多大企業在 GCP 上會設定大量政策來管理資源的存取,政策智慧可以幫你了解和管理政策,

讓你可以改善安全性的設定。你可以分析存取權限例如:

- 誰可以使用這個 Service Accont?

- 某個使用者,在 BigQuery 的某個 Dataset,有哪些角色和權限?

- 某個使用者,可以讀取哪些 Dataset?

另外它也可以分析機構政策 (目前為預覽版本),你可以用來建立查詢語法,設定一些條件,

來找到你想要了解的政策,例如你想知道你的組織中有哪些政策會限制虛擬機器建立,

你可以建立一個查詢語法,來查找所有符合這個條件的政策,無論是 Google 預設的還是你的組織自己設定的。

另外它還能解決存取上的問題,就像是一個偵探,可以幫你查到為什麼某人可以或不可以存取某個資源。

你只要告訴它「誰」要對「什麼服務」進行「讀取或修改」,

它就會告訴你「他」能不能做到、為什麼、是由哪些規則造成的。

幫助你快速了解問題,並且提供你改善的建議。

截圖自 GCP Console

6. 查詢 GCP 上的資源

雲端資產清單 (Cloud Asset Inventory) 可以讓你管理和追蹤 GCP 所有資源,還能保存 35 天的歷史記錄。

而在 SCC 中,你不需要把資料匯出到 BigQuery,就可以直接下語法來查詢。

7. 虛擬機器威脅偵測 Virtual Machine Threat Detection

Virtual Machine Threat Detection 主要是用來監測虛擬機裡面是不是有惡意的程式在運作,

就像是有個警衛在外面觀察你的主機,但不會打擾主機運作。

它會定期檢查以下三種威脅:

(1) 挖礦軟體

分析在虛擬機上運行的軟體資訊,包括應用程式名稱、每個程序的 CPU 使用率、

記憶體分頁的雜湊值 (Hash Value)、CPU 硬體效能計數器,以及已執行機器代碼的資訊。

它會比對這些資訊是否感覺像是在挖礦,如果找到符合的,

它會判定與偵測到的特徵相關的程序,並在發現中包含該程序的資訊。

(2) 核心級別的惡意程式

檢查 VM 的作業系統,找到記憶體中的核程式碼、唯讀資料和其他核心資料結構,

使用核心原本的雜湊值來比對,確認它們是否被篡改。

(3) 惡意軟體

首先針對主機建立短期 Clone,然後掃描這些 Clone,過程中不會影響主機運作,

接著分析主機上可執行的檔案,看看是否有文件符合已知的惡意軟體特徵。

如果有任何發現了,會生成報告告訴你該文件的資訊和檢測到的惡意軟體特徵。

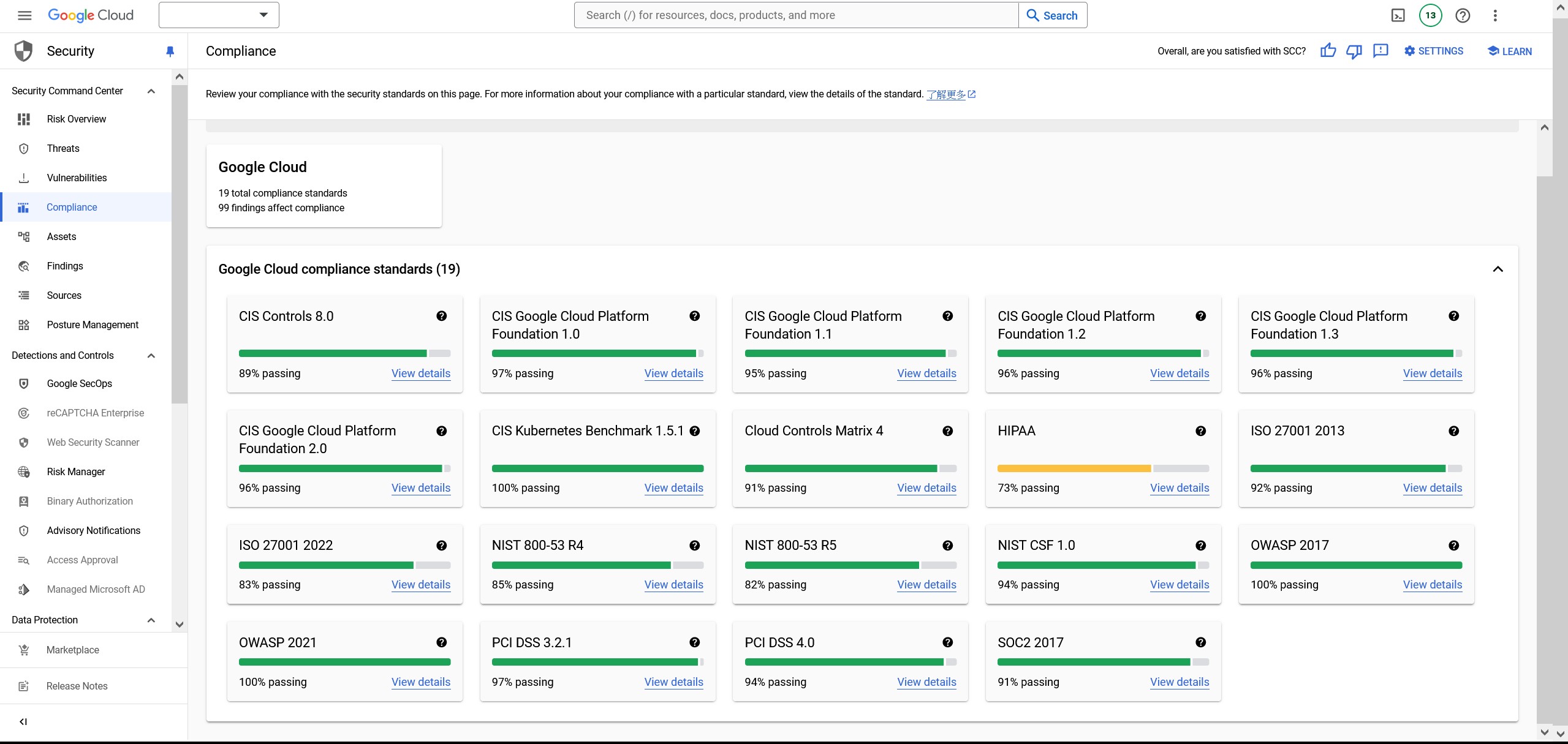

8. Security Health Analytics

除了 Standard 提到的功能,還包含了:

(1) 對於 Security Health Analytics 所有的偵測器,進行定期的掃描。

(2) 依照業界公認的標準,檢查目前環境是否符合這些標準。

(3) 合規性監控,系統會檢查你是否遵守重要的規則。

(4) 自訂模組支援,你可以建立自己的偵測器。

在 SCC 的 Compliance View,可以看到所有各種產業規範的合規程度,

你也可以將檢查結果匯出,做為有公信力的合規報告。

關於支援的安全標準清單,可以查詢這份文件。

截圖自 GCP Console

9. Web Security Scanner

除了包含所有 SCC Standard 版本的功能之外,還有支援 OWASP Top 10 的偵測器,

注意 Top 10 中的 A09 是關於系統如何記錄和監控潛在的安全問題,不針對特定漏洞偵測,因此不列入偵測範圍。

10. 安全態勢服務 Security Posture Service

Security Posture Service 可以幫你設定、檢查和監控 GCP 的安全狀況,

是否符合公司的標準,如果有偏離就會提醒你,這樣可以減少被駭客攻擊的風險。

你可以在開始使用 GCP 之前,就先設好安全規則,幫你持續檢查有沒有人更改了安全設定。

它也提供很多安全態勢範本,從基本的安全設定,到國際標準例如 NIST、ISO 27001 或 PCI DSS 的範本都有,

讓你可以直接套用,不用自己設定,非常方便。

11. IaC 驗證功能

基礎設施即代碼 (Infrastructure As Code) 驗證,讓你可以檢查你寫的 IaC 是否符合公司的規定和安全標準,

就是確保不會有安全漏洞或違反公司政策。

它主要可以檢查 Organization Policy 和 Security Health Analytics 偵測器,

在部署各種雲端資源之前,就先檢查出來,然後修正。

而且它現在已經支援 Terraform 的計劃檔案,你可以用 gcloud 指令來驗證,

也可以把驗證過程整合到 Cloud Build、Jenkins 或 GitHub Actions 這些開發工具中。

12. VM Manager 漏洞報告

如果你在 GCP 有啟用 VM Manager,並且在 VM 上安裝 OS Config Agent,

系統會自動掃描並比對漏洞資料庫和已知問題的軟體清單,

一旦發現某個軟體在已知問題清單上,就會生成一份報告,

而這這份報告會寫到 SCC Findings 中。

四、Enterprise 版本

雖然 SCC 的 Standard 和 Premium 版本已經很有用,但還不夠。

這些功能就像是一個個獨立的工具,沒有很好地整合在一起工作。

而 SCC Enterprise 打破分隔的資安工具、團隊和數據孤島,

把雲端的安全性,和整體企業的安全性連接在一起,

除了使用 Google 自己的資安技術,還結合 Mandiant 的專業知識,

可以幫公司把原本分散的安全工具、團隊和資料整合起來,更快地發現重要的安全問題,

也能讓公司更容易管理多個雲端系統的安全性。

除了 Standard 和 Premium 版本提供的功能,再加上以下功能:

1. 危險組合 (Toxic Combination) 偵測

危險 (或稱毒性) 組合指的是,是一堆安全漏洞湊在一起,變成了一條讓駭客可能入侵的路徑,

讓他們有機會進入你的資料或系統。

這些安全漏洞可能是你設定錯誤,或是某個軟體本身就有問題。

它們各自可能不太嚴重,但是幾個湊在一起的話,就變得很危險了。

SCC 有所謂的風險引擎 (Risk Engine) 系統會幫你檢查這些危險組合,

它會模擬駭客的入侵路徑,看看哪裡有問題。

找到問題後,它會發出警報,告訴你這個「危險組合」有多危險,

甚至畫成圖讓你了解駭客是如何入侵進來的。

資料來源:GCP 官網

2. 多雲支援

你可以把 SCC 連接到其他雲端供應商 (例如 AWS),用來偵測那裡的威脅、漏洞和錯誤設定。

此外,你也可以透過攻擊暴露分數和攻擊路徑,來評估他們遭受攻擊的風險。

3. SIEM (Security Information and Event Management)

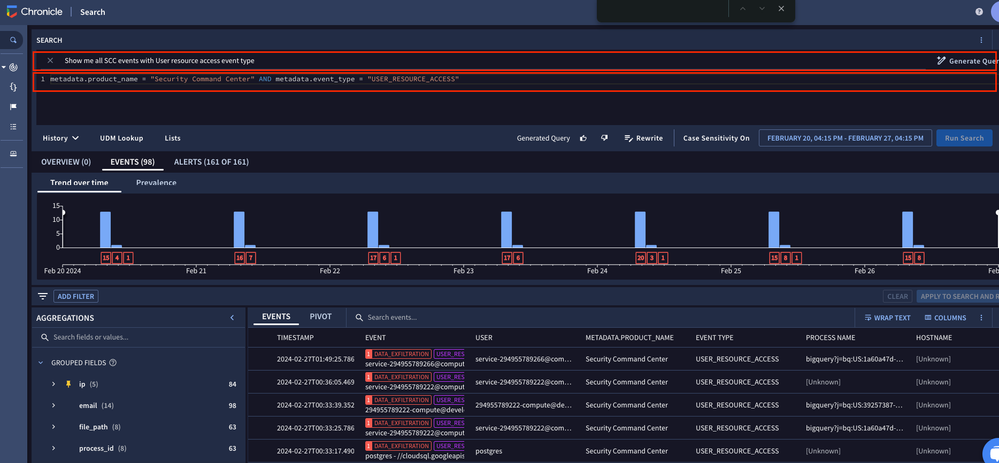

由 Google SecOps (Google Security Operations;舊稱 Chronicle) 提供支援,

它可以幫企業收集、分析和搜尋大量的安全和網路資料,像是一個厲害的安全管家。

主要功能包含:

(1) 收集各種安全資料

不管是從公司內部網路、其他安全系統,或是甚至 Office 365、Azure AD 的服務,它都能收集到資料。

(2) 分析資料

你可以用一個簡單的網頁來分析安全資料,很多功能還可以用程式來操作,

讓你在看到可能的威脅時,能夠弄清楚這是什麼、它在做什麼、重要程度和該如何處理。

(3) 搜尋功能

你可以很方便地查看過去幾個月甚至更久的安全資料,例如你想知道公司裡誰訪問過某個網站,

或者某台電腦有沒有被駭,都可以很快查到。

(4) 自動偵測

你可以設定一些規則,讓它自動幫你找出可能的安全問題,然後通知你。

(5) 從各種視角 (View) 看問題

比如從資產、IP 位址、網域名稱或使用者等角度,幫你更全面地了解情況。

(6) 整合 VirusTotal

如果你想進一步查某個可疑的東西,還可以直接連到 VirusTotal 去查。

資料來源:GCP 社群論壇

4. SOAR (Security Orchestration, Automation and Response)

Google SOAR 原名為 Siemplify,是以色列的資安公司,

在 2022 年被 Google 買下,整合到 Google SecOps 的功能當中,

能夠幫助企業能夠即時偵測、調查和回應安全威脅,

並整合 Google 的機器學習功能來自動化和簡化資安的工作流程。

SOAR 從各種來源收集資料,例如網路設備、端點 Agent 和威脅情報來源,

使用這些資料來識別潛在的安全事件並啟動因應的操作,

並且與 SIEM、威脅情報平台和漏洞掃描器整合,提供全面的資安解決方案。

SOAR 提供直覺的使用者介面,讓你可以調查安全事件、建立工作流程並自動執行回應操作,而不需要寫程式。

也因為自動回應的功能,減少偵測和回應安全威脅所需花費的時間,進而降低資料外洩的風險。

截圖自 GCP Demo 影片

5. CIEM (Cloud Infrastructure Entitlement Management)

CIEM 可以幫你管理誰能用什麼資源,重點是它可以跨不同的公有雲 (AWS 和 Azure),

它還可以幫你找出設定錯誤的地方,避免造成安全漏洞,詳細功能包含:

(1) 偵測 GCP 和 AWS 上的權限設定中,疑似錯誤的地方。

(2) IAM recommender 可以告訴你每個用戶或應用程式被授予什麼權限,包含使用 Azure ID 和 Otka 登入的用戶。

(3) 教你修正錯誤的設定,例如把多餘的權限收回。

(4) 幫你管理每個 Case,透過 SecOps Console 來追蹤修復的進度。

因為很多安全問題都是因為權限設定錯誤造成的,

例如有人有太多權限、有人的帳號長期沒在使用但還留著權限,

或是沒有定期更換 Service Account Key,或是沒有多因素驗證 (MFA)。

CIEM 會發現這些問題,然後呈現在 Risk Overview 頁面上,

讓你看到具體的問題,以及解決方法。

6. 整合 Mandiant Hunt

Mandiant Hunt 可以提供隨需的專家知識,成為內部安全運營團隊的延伸,

它讓數百名精英等級的分析師和研究人員隨時待命,主動尋找那些逃避傳統機制的隱藏威脅。

7. 案例管理和劇本功能

能夠對漏洞、錯誤配置和威脅進行分析並將其分配給案例 (Case),讓分析師進行調查,

並附加到開箱即用的手冊 (Playbook) 中以進行預防和補救。

8. 整合 AWS 記錄

除了 GCP 本身的 Log,也能收集 AWS CloudTrail audit logs、Syslog、Auth logs 和 GuardDuty events。

9. 整合 Google Cloud Marketplace 上的工具和服務

例如 Siemplify、VirusTotal 和 Jira 等等。

10. Gemini 支援

Google SecOps 的 Gemini 支援自然語言搜尋和案例調查的摘要資訊。

11. DSPM (Data security posture management;資料安全態勢管理)

能夠查找、分類和管理雲端環境中的敏感數據。

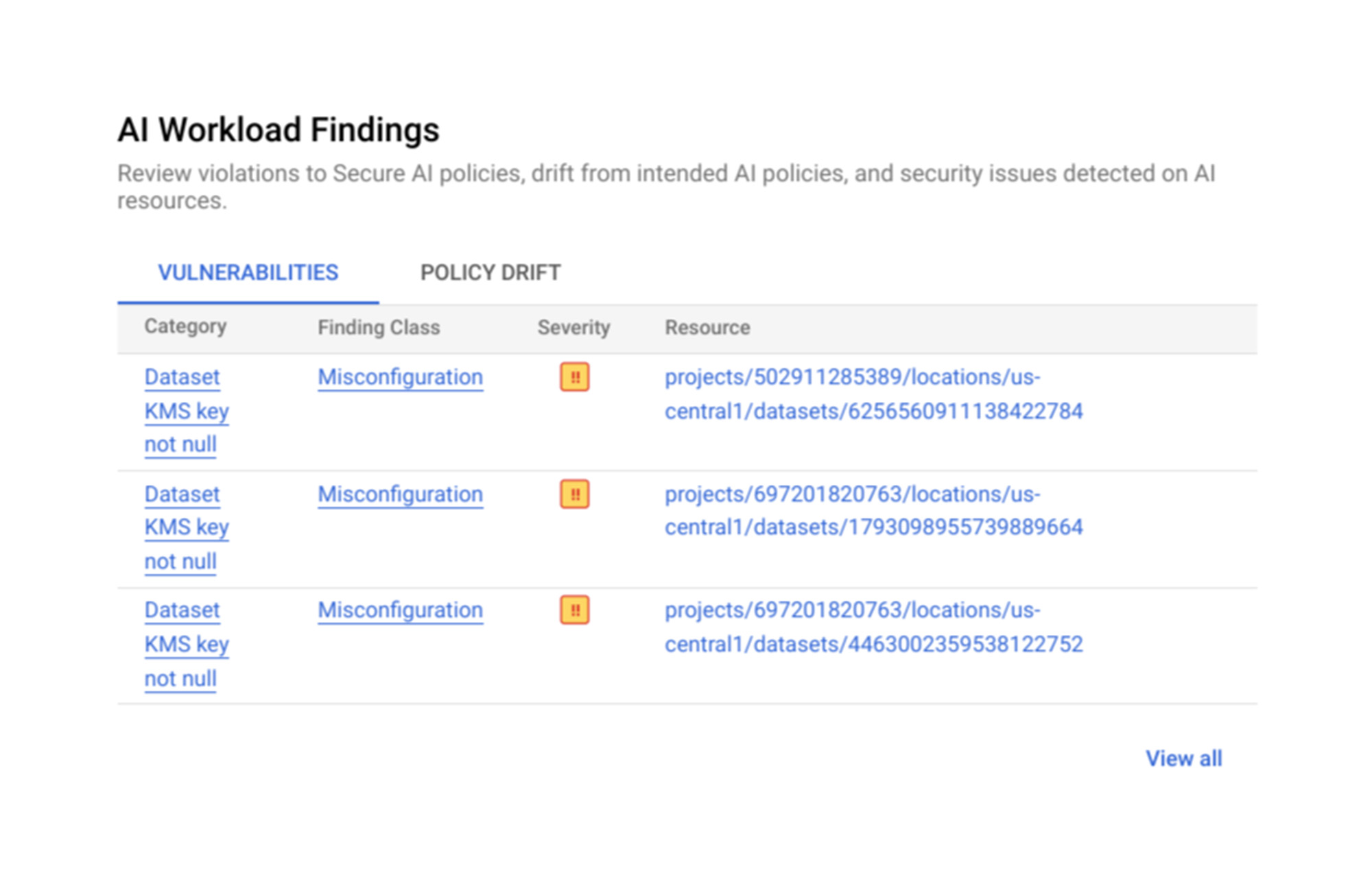

12. AI 工作負載威脅偵測 (AI Workload Findings)

當你在 Vertex AI 開發 AI 的應用時,能夠持續監控 Vertex AI 的環境設定是否違反安全性策略。包含:

(1) Vertex AI Workbench Notebook 允許外部 IP 存取

(2) Workbench 主機允許檔案下載

(3) Vertex AI 主機的存取權限更改

資料來源:GCP 官網

13. 開發階段安全 (Shift-Left)

此功能包括 Assured Open Source Software 的進階版,這個服務可以幫你提高程式碼的安全性,

因為它讓你用的是 Google 自己的開發團隊在用的開源套件。

你可以找到熱門的 Java 和 Python套件,包含 TensorFlow、Pandas 和 Scikit-learn 等。

並且下載時都帶有 Google 的認證,確認都是從可信任的來源取得的,

甚至帶有 Google 的數位簽名,確認套件沒有被人動過手腳。

這裡總結 Enterprise 版本的獨特優勢

1.多雲保護

除了 GCP,也保護 AWS 和 Azure,對大企業而言,簡化多雲的資安管控。

2.AI 驅動

在生成式 AI 的輔助之下,讓不管是專家還是新手都能更容易地處理雲安全問題。

從發現問題、理解複雜的安全問題,到調查和引導修復,AI 技術都能幫上忙。

3.威脅檢測和回應

(1) 數字孿生模型,理解雲環境並模擬攻擊者行為。

(2) 危險組合檢測,動態發現可能導致高風險暴露的危險組合

(3) Mandiant Hunt,可以提供專家知識,主動尋找威脅。

4.全面雲原生應用保護平台(CNAPP)

作為一個完整的 CNAPP,SCC Enterprise 版本提供了全面的安全功能,

包括檢測、調查、案例管理、態勢管理等。

它還包括 SIEM、SOAR 和 CIEM 功能,以及強大的合規性支持,

確保了企業的雲端環境在各個方面都得到了充分的保護。

五、Security Command Center 加密貨幣挖礦防護計畫

除了上述三個版本的主要功能,Google 還推出《加密貨幣挖礦防護計畫 Cryptomining Protection Program》,

如果你的 VM 被攻擊,而 Google 未偵測出來而通知你,

則因為攻擊產生的費用,可以向 Google 申請上限為一百萬美元的抵免額。

資料來源:GCP 官網

當然這是有一些條件的:

1. SCC 為 Premium 或 Enterprise 版本

2. VM 是 Linux 的作業系統

3. 要啟用 VMTD (VM Thread Detection) 和 ETD (Event Threat Detection) 功能

4. 要遵守 Security Command Center 加密貨幣挖礦偵測最佳做法

5. 更新及維護安全性重要聯絡人

如果不確定是否符合,可以執行驗證指令碼來確認看看,這部分還蠻貼心的。

但還是提醒大家,Google 並不是直接給你現金,

而是給你「未來使用 Compute Engine 的費用抵免」,不是所有 GCP 各項資源都抵免。

而且抵免額在 12 個月後失效,所以要抓緊時間善用。

無論如何,這部分 Google 是要強調他們超強的資安能力。

你可以在 GCP 安心地使用 VM,不用擔心被駭客入侵拿來挖礦,

就算被入侵也能馬上偵測到然後通知你,而非要你為了抵免額,故意放鬆戒備導致駭客入侵。

六、Security Command Center 不同版本的價格說明

1. SCC Standard 版本價格

免費,其中 Data Security Findings 是屬於敏感資料保護的功能,是另外計費的,不在免費範圍。

2. SCC Premium 版本價格

這裡有分成 Project Level 和 Organization Level 的不同價格,整理如下:

資料來源:自行整理

3. SCC Enterprise 版本價格

這個版本的會價格取決於資產的數量,主要重點如下:

(1) 訂閱最少一年。

(2) 每個資產價格是 199 到 309 美元之間,取決於你的資產數量和訂閱長度。

我建議你就當做每個資產都是 309 美元/年,除非你的資產數量夠大,或是訂閱年份夠長。

(3) 你可以買不同數量的資產,可以隨時用,但年底沒用完的話,不能留到下一年。

(4) 訂閱價格 = 資產數量 x 每個資產的價格,當月費用在下個月付費。

(5) 如果使用超過原本購買的數量,就要付超用費。

(6) 不管你購買多少資產,只要是符合的資源,都會計費。

(7) 最低費用是一年 15,000 美元。

此還可能還有其他間接或衍生的費用,完整的費用說明可以參考這份文件,

建議還是直接聯絡代理商,與你詳談需求後,得更較精準的報價。

七、Security Command Center 不同版本的啟用方式

你可以在 Project Level 或 Org Level 啟用,為了較全面的防護,建立還是在 Org Level 啟用。

首先在 Console 上將環境切換到 Org Level,點擊 Security => Risk Management 會看到首次啟用的畫面,

這時點擊 GET SECURITY COMMAND CENTER

資料來源:擷圖自 GCP Console

接下來的步驟一,會給你三個版本的比較,

Standard 和 Premium 版本可以直接選擇,而 Enterprise 需要點擊 Contact us 聯絡 Google,

或是聯絡代理商來協助啟用。

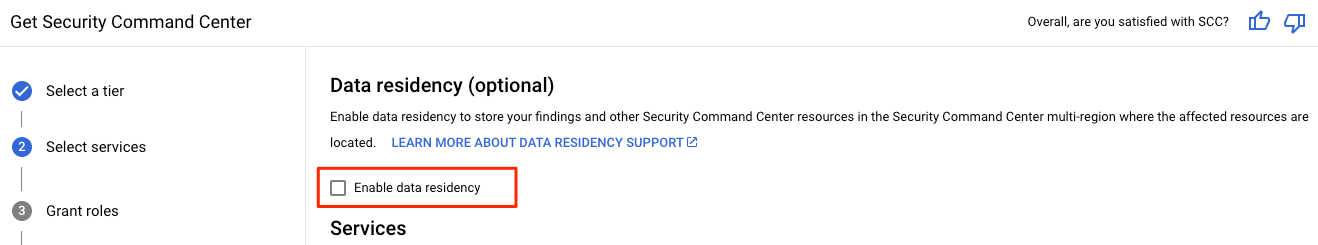

步驟二會看先到它詢問你是否要啟用 Data Residency,

它會將 SCC 發現到的威脅儲存在你指定的地方,選項包含全球、美國和歐盟。

要注意的是,如果沒啟用,之後就沒辦法回來啟用了,它預設儲存位置就是全球。

再來如果你啟用了,以後也無法停用,或變更儲存位置。

資料來源:擷圖自 GCP Console

再往下看,有些 Premium 功能已經預設啟用,

你可以視需求決定各個功能的開關設定。

資料來源:擷圖自 GCP Console

第三步會看到,SCC 需要你主動授權,讓它可以去掃描各項資源,

除非你對權限非常熟悉,不然就依照系統的建議,自動授權即可。

資料來源:擷圖自 GCP Console

授權完成會看到相關資訊,沒問題再按 NEXT。

資料來源:擷圖自 GCP Console

第四步就是告訴你設定完成,按下 Finish 即可。

資料來源:擷圖自 GCP Console

這時候會進入 Risk Overview 的畫面,

畫面往下捲,你會看到還需要啟動敏感資料保護的功能,

它不屬於 SCC 的功能,必須額外啟用,

我們先點擊 “ENABLE SENSITIVE DATA PROTECTION” 按鈕。

資料來源:擷圖自 GCP Console

接著它又會再彈出一個視窗,

你要選擇手上其中一個的專案,讓 Service Agent Container 可以運作,

並且授予相關權限,讓它可以收集資料。

資料來源:擷圖自 GCP Console

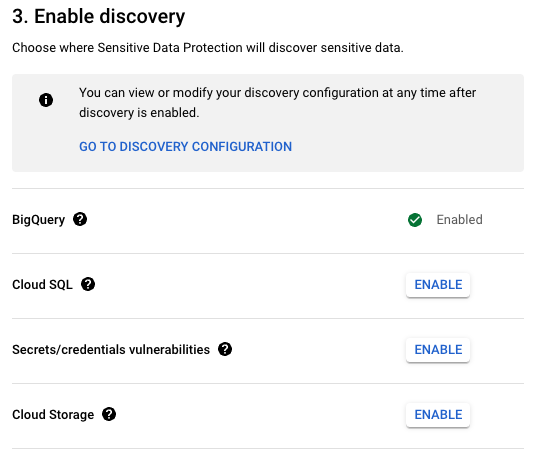

而下方的 Enable Subscription 指的是 Data Profiles 的 Discovery 功能,

能夠識別高風險資料都存在哪裡,告訴你哪些資料需要特別保護。

這不屬於 SCC 本身的功能,但也能夠把檢查到的敏感資料總結到 Risk Management。

預設就是 Consumption Mode,代表用多少算多少,

不管是 BigQuery、Cloud SQL、Cloud Storage 甚至 Amazon S3,每 GB 都是 0.03 美金。

如果你選用 Subscription Mode,則是每月 2500 美金,

除非你公司有超過 10000 個 Table 再來考慮,詳情可參考這份文件。

資料來源:擷圖自 GCP Console

接下來再針對你想要掃描的服務啟用 Discovery,例如我們只啟用 BigQuery。

資料來源:擷圖自 GCP Console

當你啟用完成再按下一步,它會跳轉到 Sensitive Data Protection 的畫面,

代表有啟用的服務,它才會幫你檢查敏感資料,沒啟用就檢查不到。

如下圖 BigQuery 是有啟用 Discovery 的,Cloud SQL 和 Cloud Storage 則沒有。

資料來源:擷圖自 GCP Console

再回到 SCC 的 Risk Overview 就能看到 Data Security Findings

資料來源:擷圖自 GCP Console

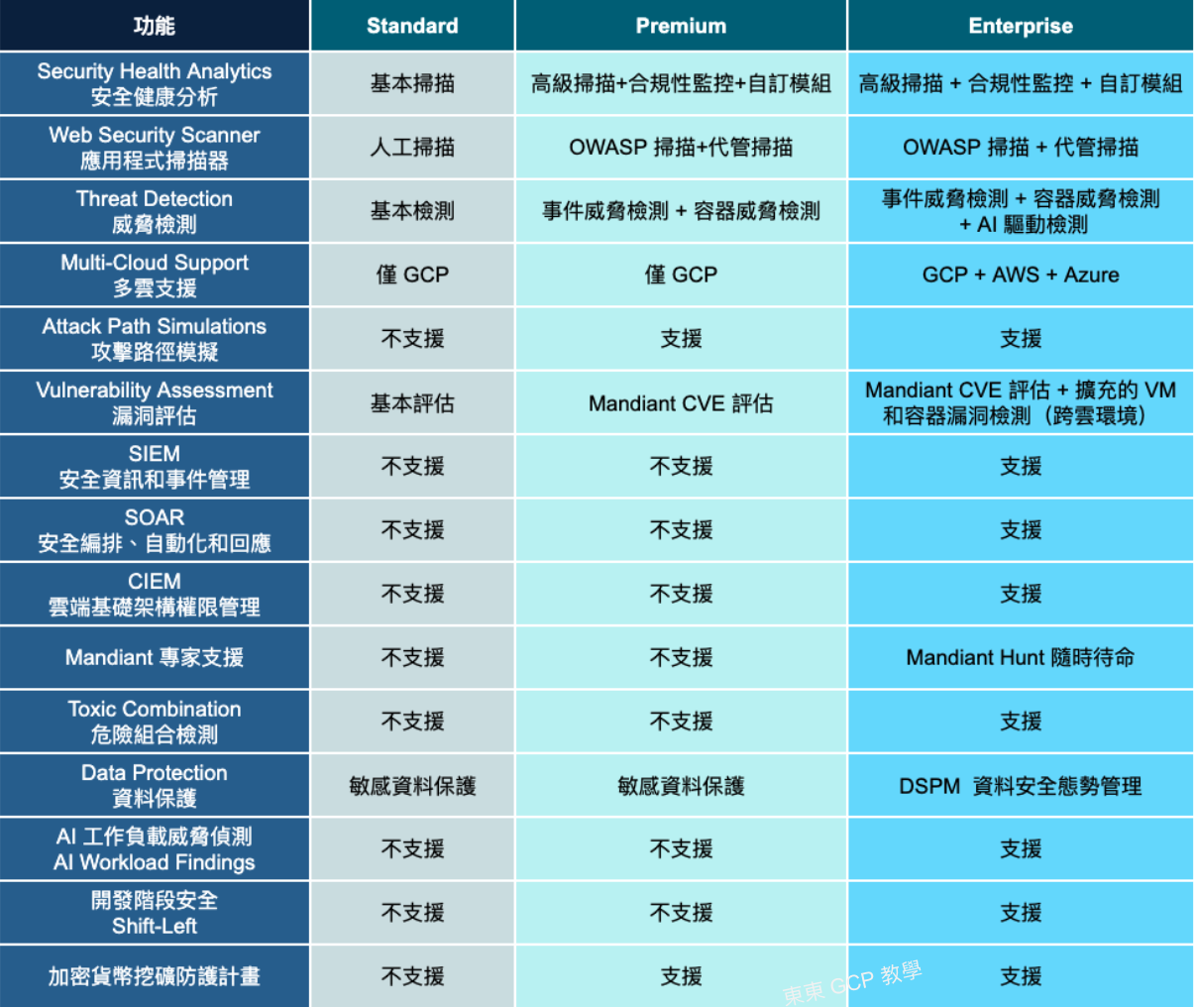

八、Security Command Center 版本比較整理

以下將 Security Command Center 三個版本當中,針對重要功能的差異整理如下表:

資料來源:自行整理

由此可知,SCC Standard 不同版本提供的差異很大,

如果你是新創或中小企業,選擇 Standard 版本即可做到基本的資安防護;

如果公司已經有些規模,並且重視資訊安全和合規,可以考慮 Premium 版本;

如果已經是大企業,尤其是在多個公有雲,甚至跨國部署重要的系統,

重視商譽和客戶,並且具備足夠預算的話,務必考慮 Enterprise 版本。

如果需要完整的評估,可向合適的 GCP 代理商諮詢。

本文同時刊登於思想科技官網部落格文章 【東東老師 X 思想科技】 Security Command Center 不同版本比較及啟用方式